Completion requirements

Задание:

- Имя домена au-team.irpo

- Введите в созданный домен машину HQ-CLI

- Создайте 5 пользователей для офиса HQ: имена пользователей формата hquser№ (например hquser1, hquser2 и т.д.)

- Создайте группу hq, введите в группу созданных пользователей

- Убедитесь, что пользователи группы hq имеют право аутентифицироваться на HQ-CLI

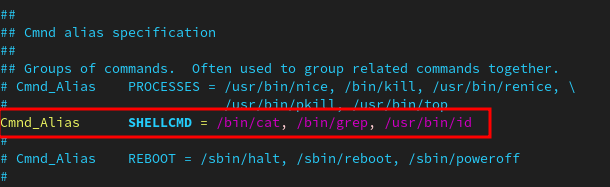

- Пользователи группы hq должны иметь возможность повышать привилегии для выполнения ограниченного набора команд: cat, grep, id. Запускать другие команды с повышенными привилегиями пользователи группы права не имеют.

Вариант реализации:

BR-SRV:

- Для Samba DC на базе Heimdal Kerberos необходимо установить пакет task-samba-dc, который установит все необходимое:

apt-get update && apt-get install -y task-samba-dc- Так как Samba в режиме контроллера домена (Domain Controller, DC) использует свой сервер LDAP, свой центр распределения ключей Kerberos и свой сервер DNS (если не включен плагин BIND9_DLZ), перед установкой необходимо остановить конфликтующие службы krb5kdc и slapd, а также bind:

for service in smb nmb krb5kdc slapd bind;

do

systemctl disable $service --now;

done- Восстановление к начальному состоянию Samba:

- Необходимо очистить базы и конфигурацию Samba (домен, если он создавался до этого, будет удалён):

rm -f /etc/samba/smb.confrm -rf /var/lib/sambarm -rf /var/cache/sambamkdir -p /var/lib/samba/sysvol- Для интерактивного развертывания запустите samba-tool domain provision, это запустит утилиту развертывания, которая будет задавать различные вопросы о требованиях к установке:

- У Samba свой собственный DNS-сервер. В DNS forwarder IP address нужно указать внешний DNS-сервер, чтобы DC мог разрешать внешние доменные имена

- При запросе ввода нажимайте Enter за исключением запроса пароля администратора («Administrator password:» и «Retype password:»)

- Пароль администратора должен быть не менее 7 символов и содержать символы как минимум трёх групп из четырёх возможных: латинских букв в верхнем и нижнем регистрах, чисел и других небуквенно-цифровых символов

- Пароль, не полностью соответствующий требованиям, это одна из причин завершения развертывания домена ошибкой.

- При правильной базовой настройки устройства, все параметры подставятся атоматически

-

- Результат успешного интерактивного развертывания домена Samba DC:

- Включаем и добавляем в автозагрузку службу samba:

systemctl enable --now samba- Настройка Kerberos:

cp /var/lib/samba/private/krb5.conf /etc/krb5.conf- Перезагружаем службу samba:

systemctl restart samba- Проверка работоспособности домена:

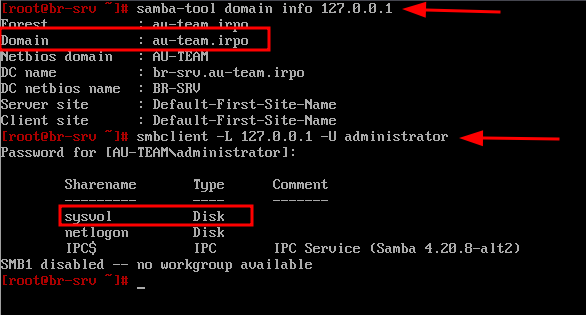

- Просмотр общей информации о домене

- Просмотр предоставляемых служб

- Проверка конфигурации DNS:

- Убедиться в наличии nameserver 127.0.0.1 в /etc/resolv.conf:

echo "search au-team.irpo" > /etc/net/ifaces/ens19/resolv.conf

echo "nameserver 127.0.0.1" >> /etc/net/ifaces/ens19/resolv.confsystemctl restart network-

- Утилита host в пакете bind-utils

- Проверить имена хостов:

.png)

- Проверка Kerberos (имя домена должно быть в верхнем регистре):

kinit administrator@AU-TEAM.IRPO-

- Просмотр полученного билета:

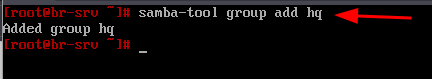

- Создаём группу hq:

samba-tool group add hq-

- Результат:

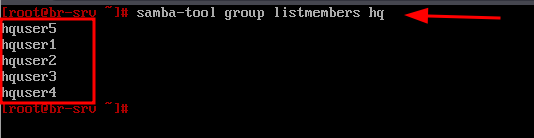

- Создаём необходимых пользователей и добавляем их в группу hq:

for i in {1..5};

do

samba-tool user add hquser$i P@ssw0rd;

samba-tool user setexpiry hquser$i --noexpiry;

samba-tool group addmembers "hq" hquser$i;

done-

- Проверить:

HQ-CLI:

- Для того чтобы ввести HQ-CLI в домен - задаём статические параметры адресации, чтобы явно указать в качестве DNS-сервера IP-адрес BR-SRV, или же правим данный параметр на DHCP-сервере:

- Проверить что доменное имя резольвится:

- Установить пакет task-auth-ad-sssd:

apt-get update && apt-get install -y task-auth-ad-sssd- Используя Центр Управления Системой (ЦУС) вводим HQ-CLI в домен:

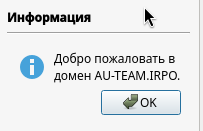

- Результат:

-

- необходимо перезагрузить виртуальную машину HQ-CLI:

- Установим библиотеку libnss-role для NSS и набор инструментов для администрирования ролей и привилегий:

apt-get install -y libnss-role- Данный модуль должен быть включён:

- Связываем доменную группу hq с локальной группой wheel:

roleadd hq wheel-

- Проверить:

- Редактируем конфигурационный файл /etc/sudoers:

vim /etc/sudoers-

- добавляем следующее содержимое:

- Проверяем, выполнив вход из под любого пользователя группы hq:

-

- проверяем sudo для необходимых команд:

-

- проверяем sudo для других команд:

Last modified: Monday, 27 October 2025, 8:16 AM